Yubikey: erinevus redaktsioonide vahel

Allikas: Imre kasutab arvutit

Mine navigeerimisribaleMine otsikasti

| 10. rida: | 10. rida: | ||

* CTAP |

* CTAP |

||

* CTAP2 |

* CTAP2 |

||

| − | * FIDO |

+ | * FIDO (Fast Identity Online) |

* FIDO2 |

* FIDO2 |

||

* U2F |

* U2F |

||

| + | * OAUTH (Open Authorization) |

||

| + | * OAUTH2 |

||

===Tööpõhimõte=== |

===Tööpõhimõte=== |

||

Redaktsioon: 19. mai 2025, kell 00:26

Sissejuhatus

Mõisted

- TOTP

- HOTP

- PIV

- MFA

- 2FA

- CTAP

- CTAP2

- FIDO (Fast Identity Online)

- FIDO2

- U2F

- OAUTH (Open Authorization)

- OAUTH2

Tööpõhimõte

Tundub, et Yubikey seadmel on mitu erinevat nö töörežiimi

- lihtne TOTP/HOTP parool - kasutuskoht ja yubikey teavad ühist saladust, lisaks kasutatakse kas aja või kasutuskordade põhist ühist parooli/pin'i (sellisel kasutusel mingit suuremat avaliku võtme põhist krüptot ei toimu) - põhimõtteliselt sama loogika, millel põhineb nt Google Authenticator või FortiToken mobile token

- FIDO2 - tundub, et see on kõige naturaalsem ja kaasaegsem yubikey kasutus (nn passwordless lahendus toetub sellele) - asjasse puutub avaliku võtme krüpto

- PIV - yubikey töötab teatud mõttes sarnaselt id kaardile

Riistvara

- TODO

WebAuthn

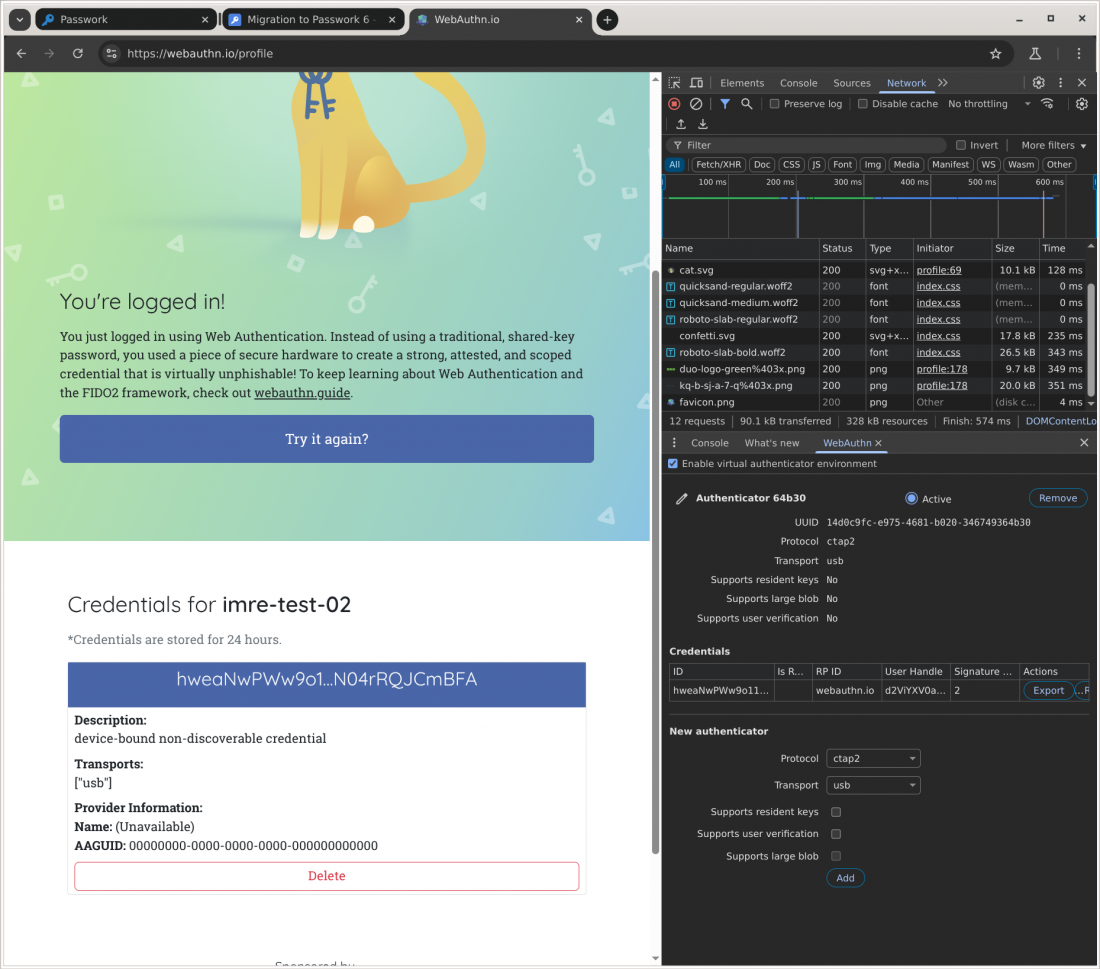

Chrome brauseris on nö virtuaalne webauthn authenticator environment, avada nt veebikoht https://webauthn.io/ ning samas brauseri aknas

Dev tools -> More tools -> WebAuthen

Seejärel pressida veebikohas register jne, peaks paistama sarnane pilt

kus

- TODO

Sarnaseid webauthn testimise veebikohti on teisigi, nt

OpenBSD login

TODO